お客さま情報の不正持ち出しを踏まえた

NTT西日本グループの情報セキュリティ強化に向けた取り組みの

進捗状況について

2026年3月31日

NTT西日本株式会社

株式会社NTTマーケティングアクトProCX

NTTビジネスソリューションズ株式会社

NTTビジネスソリューションズ株式会社に派遣された元派遣社員が、お客さま情報を不正に持ち出し、第三者に流出させていたことについて、NTT西日本グループに関係する全ての皆さまに多大なご迷惑とご心配をおかけしましたことを、改めて深くお詫び申し上げます。

NTT西日本株式会社は、このような事案を発生させたことを重く受け止め、外部専門家を交えた社内調査委員会(以下、本委員会)を設置し、原因分析とNTT西日本グループの情報セキュリティ強化に向けた再発防止策について検討を進め、先般本委員会の調査を踏まえたNTT西日本グループの情報セキュリティ強化に向けた取り組みについて公表し、その後の取り組みの進捗状況について2024年度9月から半期ごとに公表しており、その後の進捗状況につきまして下記のとおりご報告します。

NTT西日本グループは、今後も組織の内部外部を問わず情報セキュリティリスク対策を網羅的かつ着実に実行し、NTT西日本グループに関係する全ての皆さまからの信頼回復に努めて参ります。情報流出事案を受けて、再発防止策の徹底はもとより、会社として、お客さまファーストを実現するために、通信のみならず、セキュリティファーストカンパニーに生まれ変わることをめざします。

特に近年、システムの脆弱性を悪用するサイバー攻撃が頻発しており、ランサムウェア攻撃はシステムを暗号化し業務を妨害するだけではなく、重要情報を窃取することで身代金を要求する手口が巧妙化しています。企業活動を妨害するDDoS攻撃は大規模化かつ攻撃頻度も増え、地政学リスクに起因するサイバー攻撃が企業へ与える影響は大きくなっており、さらにAI技術の悪用によりサイバー攻撃は高度化してきております。

セキュリティファーストカンパニーとして、これらセキュリティ対策全般を着実に推進することで、我々が担っている「つなぐ」使命とお客さま情報を「守る」責務をしっかりと果たし、安心安全なサービスを提供していきたいと考えています。

【2026年3月31日更新概要】

2025年4月から2026年3月に取り組んだ中で、特筆すべき事項は以下の通りです。2024年2月に公表いたしましたNTT西日本グループの情報セキュリティ強化に向けた取り組みについては、概ね計画通りに進捗しております。

【NTT西日本グループ】

- リスクの視える化(リスク管理データベースの最新化、実査の更なる充実、システム開発におけるセキュリティリスクチェック(SDLC※1ガバナンス)とチェックを踏まえた対策の実施)

- リスク箇所の最小化(セキュアFATのグループ会社への導入拡大、ファイル中継GW※2の配備推進、特権アカウントを有する長期配置者への対処)

- 監視の高度化・点検の徹底(振る舞い検知対象システムの導入概ね完了、非公開システムへのリアルタイム監視/相関ログ分析の導入拡大)

- 情報セキュリティ推進体制の強化(セキュリティ・アドバイザリーボード及びセキュリティトラスト委員会の開催、情報セキュリティマネジメント規定のシンプル化、幹部からのメッセージ・動画の発信、各種研修の実施)

- ※1 「System Development Life Cycle」の略称

- ※2 USBメモリの代替として、ワークフロー上での申請・承認後にデータを受け渡しその操作ログを自動で収集・保存できるデバイス

【NTTマーケティングアクトProCX】

- リスクの視える化(一元的なIT資産の構成管理・変更管理)

- リスク箇所の最小化(業務用ネットワークの集約、未承認端末のアクセス制限、統合アカウント管理の概ね完了)

- 監視の高度化・点検の徹底(EDR及UEBA導入の概ね完了、コールセンタ全業務へのお客さま情報管理状況の点検実施)

- 情報セキュリティ推進体制の強化(社長によるメッセージ発信、情報セキュリティ推進委員会の開催、情報セキュリティ研修、プライバシーマークの取得)

【NTTビジネスソリューションズ】

- リスクの視える化(リスク管理データベースの最新化、実査の更なる充実)

- リスク箇所の最小化(操作端末でのデータのダウンロード・保存を不可とするVDI環境の対象システム拡大)

- 監視の高度化・点検の徹底(ログ点検簡易化ツール導入拡大、リアルタイム監視/ログ分析の導入拡大)

- 情報セキュリティ推進体制の強化(BSセキュリティ&トラスト推進委員会の開催、幹部によるメッセージ・動画の発信、サイバー脅威への対応力強化等各種研修の実施)

※下線部が、具体的な更新内容です。

NTT西日本グループ全体の再発防止の取り組み

Ⅰ. NTT西日本グループ

以前※3発表いたしました、内部不正対策に関する以下の4つの課題及び取り組みに基づき、ご報告させていただきます。

| 課題 | 取り組み |

|---|---|

| 1. リスクマネジメントプロセスの拡大・定着 | 1. リスクの視える化 |

| 2. 内部不正リスクを考慮したシステム対処 | 2. リスク箇所の最小化 |

| 3. 内部不正リスクを考慮した業務運営ルールの形骸化防止 | 3. 監視の高度化・点検の徹底 |

| 4. 経営層の問題解決へのコミットメント | 4. 情報セキュリティ推進体制の強化 |

1. リスクの視える化

(1) セキュリティリスク可視化・評価、実査・ヒアリング・リスク特定

サイバー攻撃リスク対応の観点から、インターネットに接続している全てのシステム(以下、公開システム)についてリスク管理データベースを構築しリスクの視える化を行っていたことを、今回の事案を踏まえ、インターネットに接続されていないシステム(以下、非公開システム)を含めたお客さま情報を保有する全システムに拡大しています。既存の非公開システムに関するデータベースに内部不正項目を加え、内部不正に対するリスク管理を開始しました。

現在、第1線である各システム主管組織においてリスク管理データベースを作成し、この内容を第2線の情報セキュリティ推進組織によるシステム実査を通じて追加修正を行うことで、精度の高いリスクの視える化を実施し(2024年7月)、継続して情報の最新化を行っております。

実査については、システム実査の他、各組織の業務プロセスや、業務を行う物理的環境におけるリスクについても確認を行い、必要なセキュリティ対策を第1線が講じられるよう支援を行っております(2024年7月)。2024年度は、リスク管理データベースにおいて視える化されたリスクが高いシステムについて優先的に第2線による実査を行い、具体的に判明したリスクをシステム主管組織と連携し対策を講じ(2025年3月)、その後、さらに実査の対象範囲を拡大し、必要な対策を講じております。これまでに実査し、対策を講じたシステムに対しても継続的にモニタリングを実施していきます。

システム開発のライフサイクルにおける各プロセス(構築前/運用時/改修・更改時/廃止時)ごとに、セキュリティリスクをチェックする仕組み(SDLCガバナンス)を当社において運用開始し(2024年10月)、NTT西日本グループ全社に運用を拡大しました(2025年4月)。SDLCガバナンスによるチェック及びそのチェックを踏まえた必要な対策を順次講じております。

2. リスク箇所の最小化

(1) 情報外部持ち出し対策、USBメモリによる情報漏洩対策

お客さま情報の取り扱いに伴うUSBメモリの原則利用禁止を進めるため、NTT西日本グループ全体のお客さま情報を保有する全システムの緊急点検を行い、不要なUSBメモリの削減を実施するとともに、継続利用のUSBメモリについては、運用ルールに基づいた使用になるよう徹底しました(2024年2月)。

さらにUSBメモリ利用アカウントの棚卸しを実施するとともに(2024年3月)、組織別のUSBメモリのアカウントの視える化を実施し、NTT西日本グループ全体におけるUSBメモリ利用用途の把握、分析を行いました(2024年5月)。また、USBメモリ利用用途の分析結果を踏まえて、業務プロセスの見直しによるUSBメモリの利用を廃止するとともに、USBメモリの代替であるデータ受け渡しデバイス※4やファイル中継GW※5をNTT西日本グループ全体に配備しました(2024年3月、2025年3、8、9月)。さらに、情報をやり取りする頻度が高い委託先へのファイル中継GWの配備を進めております。

あわせて、お客さま情報を多く持つ非公開システムでは、業務端末設定に係る権限を一元管理しつつ、操作端末にお客さま情報を含めたデータそのものをダウンロード・保存することを不可とする業務端末のVDI化の開発に着手し(2024年6月)、VDI化の開発・運用環境の構築を完了しました(2025年3月)。その後、システムごとに順次、VDI化の運用を進めているところです。

- ※4 USBメモリの代替として、異なるネットワーク間にデータ受け渡しを行い、その操作ログを自動で収集・保存できるデバイス

- ※5 USBメモリの代替として、ワークフロー上での申請・承認後にデータを受け渡し、その操作ログを自動で収集・保存できるシステム

(2) ゼロトラスト化の推進

NTT西日本やNTTフィールドテクノ等の主要会社のOA網で使用しているセキュリティに優れたゼロトラスト環境を実現できるセキュアFATを、グループ各社にも展開するため、グループ各社への導入説明会を実施(2024年7月)し、方式検討や技術検証、導入スケジュールの調整等を進め、NTT西日本グループ各社への具体的な導入計画を策定し、グループ会社の大部分について導入を完了しております(2026年3月)。

(3) 特権アカウント管理強化

まず特権アカウント保有者を把握・管理するために、リスク管理データベースを構築し、リスクの可視化を行っておりますが、システム管理権限を使用する際のリスク管理強化することを目的とした特権アカウント管理システムの導入に向けた評価検証を開始しています(2024年7月)。

また、厳格な物理セキュリティ措置や運用面を含めて特権アカウントのセキュリティ対策が不十分なシステムについて、優先順位を上げて特権アカウント管理システムの導入を行っていくために、実査を開始しました(2024年8月)。

特権アカウントを有する長期配置者に対する対応について、「技術的な対策」 「ルール・運用による対策」 「人的(研修・訓練など)な対策」 の3つ観点でマネジメントを強化する具体的なマネジメント方針を決定しました(2025年2月)。

特権アカウントを有する長期配置者に対し、上記で決定したマネジメント方針に基づき、異動を含めたアカウント権限削除等の運用を強化しております (2025年6月、10月、2026年3月)。

<今後の取り組み>

特権アカウント管理システムの構築を行い、順次該当するシステムに導入していきます。

3. 監視の高度化・点検の徹底

(1) 各種ログによる内部不正の監視強化

主要グループ会社のOA網で使用しているセキュアFATにおいては、「IPA組織における内部不正防止ガイドライン」等を参考にし、内部不正観点での検知ルールを追加で実装(例えばダウンロードファイルサイズが規定値以上、同じ端末から別IDログイン等を検知)しており、合わせてログ分析PFによる不適切なシステム利用・情報の取り扱いを検知できる仕組みを導入しました※6(2024年6月)。セキュアFATの配備が終わった各グループ会社への導入を順次進めております。

- ※6 USBへのデータ書き出し制限、クラウドサイトへのデータアップロード制限、Webサイトへのアクセス制限等は実装済み

(2) 振る舞い検知対象システムの拡大

NTT西日本グループにおける公開システムには、振る舞い検知を既に導入しておりますが、非公開システムに対しても振る舞い検知の導入を開始し(2024年4月)、NTT西日本グループの全てのシステム※7への振る舞い検知の導入を概ね完了しております(2026年3月)。

- ※7 物理的に隔絶されているシステムについては対象外

(3) 各職場でのログ自主点検方法の具体化、効率化

第1線である各職場がログに関する自主点検が円滑に実施できるよう、ログ点検方法の具体化や効率化を進めています。具体化については、実査を行っていく中で確認コンサルや支援を行っています。

効率化については、ログ点検簡易化ツールを導入し順次進めております。

また、重要情報を大量に持つシステムにおいては、各職場でのログ自主点検だけでなく、公開システムに実装しているリアルタイム監視/相関ログ分析を通じたログ監視の高度化を図っており、順次導入システムを拡大しております。

4. 情報セキュリティ推進体制の強化

(1) セキュリティ推進体制、3ラインモデルの見直し

①「デジタル革新本部」の設置

IOWN・生成AI等の先進技術やオープンイノベーションを活用することにより、地域社会の課題解決や新たなイノベーションの創出、お客さま起点でのDX(デジタルトランスフォーメーション)推進・AI活用を通じたCX(カスタマーエクスペリエンス)向上と業務プロセスの抜本的な効率化の同時実現に加え、高度化・巧妙化する情報セキュリティやサイバーセキュリティ上の脅威に対する的確な対処等を統合的に推進するため、新たに「デジタル革新本部」を設置しました。当該本部は、「デジタル改革推進部」、「技術革新部」、同時に新設する「セキュリティ&トラスト部」から構成されています(2024年7月)。

②「セキュリティ&トラスト部」の設置

NTT西日本グループ全体の情報セキュリティやサイバーセキュリティ対策のトータルマネジメント、セキュリティ戦略の企画・策定、セキュリティ人材の育成・配置等を担うCoE(Center of Excellence)として、新たに「セキュリティ&トラスト部」を設置しました(2024年7月)。

「セキュリティ&トラスト部」は、それまでのサイバーセキュリティオペレーションセンタ、情報セキュリティ推進部および技術革新部サイバーセキュリティ戦略室を統合し、NTT西日本グループのセキュリティ人材を結集させて100人規模の組織とし、グループ会社を含む現場組織への集中統制や必要な支援を実施するとともに、セキュリティ人材を育成していくことで、グループ全体のセキュリティガバナンス能力の向上に取り組んでおります。

③CISO、CDAIOの設置

デジタル改革本部長がCISO(Chief Information Security Officer)およびCDAIO(Chief Digital AI Officer)を担うこととし、技術的安全管理措置に係るシステム対処を全社横断的に進めるマネジメント体制を構築しました(2024年6月)。

④内部監査部の強化

内部監査部長を執行役員とするとともに、情報セキュリティに関する監査項目を追加し、NTT西日本グループ会社の内部監査組織との連携をさらに進めるなど、第3線として、第1線及び第2線の情報セキュリティに関するガバナンスが機能しているか等の監査を強化しました(2024年7月)。

西日本グループ各社において具備している内部監査機能について、専門性を高めて監査機能の高度化を図るため、西日本本社内部監査部で一元的に内部監査を実施する体制に移行し、情報セキュリティを含めた事業活動に対するアシュアランスや提言を行い、NTT西日本グループ一体でのガバナンス強化を図りました(2025年4月)。

また、第3線である内部監査部が第2線のセキュリティ&トラスト部が策定した内部不正対策に対して、米国国立標準技術研究所が策定した「NIST Cybersecurity Framework 2.0」、「独立行政法人 情報処理推進機構(IPA) 内部不正防止ガイドライン」及び「経済産業省 システム監査基準(令和5年版)」の内部不正防止観点に照らした監査を行い、網羅的に内部不正リスクを低減させる対策を講じていることを確認するとともに、システム実査の対象範囲の更なる拡大・早期化を図ることを目的に第2線のリソース拡充に関する提言を受けました(2025年4月)。

この提言を踏まえ、第2線のリソース拡充を行っております(2025年7月)。

⑤外部有識者を交えたセキュリティ戦略検討の強化

情報セキュリティ推進委員会として、NTT西日本グループのセキュリティ戦略の検討や施策の展開、セキュリティマネジメント、セキュリティリスク/事故等に関する対策や検討行って参りましたが(2023年11月、2024年2月、6月)、さらなるセキュリティ戦略の強化を行うために見直しを行い、経営層と外部有識者によるセキュリティ戦略を議論するアドバイザリーボードを2024年10月に設置し、開催しております(2025年4月、9月)。同会議においては、現在実施している内部不正対策について外部有識者から様々な意見をご提示頂き、今後の方向性について認識を深めております。

また、アドバイザリーボードに基づく具体的な施策の検討/展開や、リスク管理状況、点検/監査状況の報告を行うセキュリティ&トラスト委員会を設置し、2024年11月から2026年1月まで計6回、委員会を開催しました。同委員会においては、経営層による対策の進捗状況の確認、新たな課題への対策議論を行っております。

⑥規程・マニュアル類の見直し

以前より、法令違反が発生した場合は、速やかに社長等幹部へ報告するルールをNTT西日本グループのビジネスリスクマネジメントマニュアルに定めておりましたが、当該事案を踏まえ、法令違反の疑いがある段階であっても、社長等幹部へ速やかに報告するルールをマニュアルに追加し、定期的に全社へ周知することにより、当該ルールを含めた危機管理対応手順について社内に浸透を図っています(2024年2月)。

また、情報セキュリティに関する規程・マニュアル類については、セキュリティリスクに対する運用ルールが過剰かつ基準が不明確なため、点検・管理項目が膨れ上がり形骸化しているとの指摘を踏まえ、システム点検項目の統廃合や社内及び委託先にて作成する管理簿の重複箇所の削減など、マニュアル類の改訂を行いました(2025年1月、6月、2026年2月)。今後もセキュリティリスクに応じたメリハリのあるマネジメントを行うべく、規程類・マニュアル類のシンプル化を進めていき、形骸化防止と社員の自分ごと化を推し進めていきます。

(2) 全社的な意識改革、管理者・担当者向けの研修強化

①経営層からの情報セキュリティ遵守に関するメッセージ発信

漏洩事案発生を受け、本事案が、グループ全体としてお客さま情報を守る意識や措置に緩みがあったために起こってしまったことを踏まえ、今回の事案を重く受け止め、真摯に反省し、原点に帰ってお客さま情報管理の徹底に取り組むべきとのメッセージを、社長から全社員向けに発信しました(2023年10月)。事案に関する記者会見(2024年2月)のタイミングにおいては、あらためてNTT西日本グループ全社員向けにメッセージを発信し、お客さま情報の管理は事業の根幹であることを伝え、情報セキュリティを自分ごととして認識し取り組むよう指示しました(2024年3月)。

その後、社長が新たに就任した際に、強いリーダーシップを発揮して情報セキュリティ強化に向けた再発防止策を着実に実行していく旨を宣言しております(2024年4月)。就任直後から、各現場を訪問してタウンホールミーティングを開催し、直接社員に対し情報セキュリティの重要性について社員の意識醸成を行っています(2024年4月~)。

本件事案を風化させることなく情報セキュリティを自分ごととして捉えるために、経営幹部から、事案の概要、再発防止策の取り組み、自分ごとの重要性など、情報セキュリティ意識を高めるメッセージをNTT西日本グループ全社員向けに繰り返し発信しております(2024年8月、12月、2025年4、10月)。

また、システム点検や実査など各施策の目的や、実査を実施した際の現場の声を紹介するなど、社員全員が自分ごととして意識し続けるようメッセージを定期的に発信しております。

②セキュリティ意識改革に向けた研修

経営層、セキュリティ管理責任者、業務担当者(業務主管、システム主管、運用主管等)、全社員それぞれに向けて、自分ごととしてセキュリティを捉える研修や勉強会を建付けて、セキュリティ意識の強化に取り組んでいます。

具体的には、再発防止策を確実に各職場にて実行できるよう、社内関係者向けに再発防止策に関する研修会を複数回実施致しました(2023年12月、2024年3月、5月、7月、2025年1月、3月)。管轄するシステムのセキュリティリスクの把握・対処方法等のノウハウ及び責任者としての役割を習得させるため、セキュリティ管理責任者向けの研修を実施しました(2024年9月、2025年11月)。セキュリティリスクをビジネスリスクとして認識し、マネジメント強化に向けた取り組みを推進するため、NTT西日本及びグループ会社社長に対し、セキュリティマネジメント研修を実施しました(2025年1月、2026年1月)。サイバーセキュリティリスクの最新動向を理解するとともに、インシデント発生時の報道対応の留意点を認識することで、経営トップの危機管理に向けた意識醸成を図るため、NTT西日本支店長、グループ会社社長等の経営層に対し研修を実施しました(2025年2月、6月)。

内部不正に関するこれまでの取り組みや今後の計画を含め、全社的なセキュリティ対策の強化方針の理解を進め、情報セキュリティに対する意識向上やセキュリティリテラシーの強化を図るため、各組織のセキュリティ・社内OA担当者向けの研修を実施しました(2025年9月)。

<今後の取り組み>

今後も継続的に経営層からNTT西日本グループ全社員向けに、情報セキュリティの変革に向けたメッセージを発信し続けるとともに、層別・役割別の研修についても継続します。さらに、社内HPにおいて情報セキュリティの変革をテーマとした特設ページを開設して情報を発信し続け、常に社員全員が自分ごととして意識し続けるよう取り組みを進めてまいります。

Ⅱ. 株式会社NTTマーケティングアクトProCX

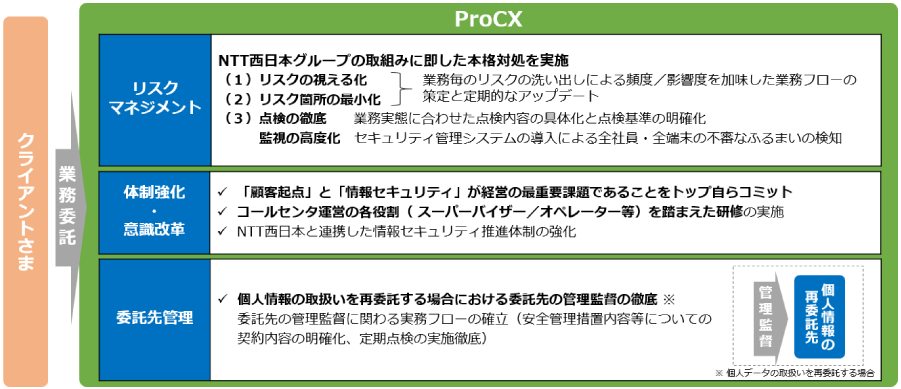

NTT西日本グループ全体の再発防止内容を踏まえて株式会社NTTマーケティングアクトProCX(以下「ProCX」)の再発防止策を講じることで、クライアントに安心・信頼をおいていただけるコールセンタ業務の適切な運営の実現に向け取り組んでいます。

ProCXは、この度の情報流出事案に関し、NTTビジネスソリューションズ株式会社(以下「BS」という。)に対する監督が不十分であったものと言わざるを得ないと認識しており、委託先管理監督強化に向け、以下の対策を進めています。

委託先管理監督の強化

委託先管理

ProCXは、BSとの間で「お客さま情報の取扱いに関する覚書」を締結し、① システムバックアップ等本サービスを構成するシステムの安全な運営・維持管理・計画メンテナンス、② マルウェア感染等本サービスのセキュリティ上の問題を解決するための対処、③ 本サービスの故障発生時における復旧対応及び④ その他、甲乙協議の上、必要と認めた問題を解決するための場合を除き、BSが個人情報を取り扱うことを禁止することを約定し、BSによる個人情報の取扱いの範囲を明確化するとともに(2024年1月)、BSにおける物理的・技術的安全管理措置の履行状況を確認するため立ち入り点検を行い、適切に対処していることを確認しております(2024年3月、9月、2025年9月)。

コンタクトセンタ運営業務に関わる外部委託先等についても、契約時における「お客様情報及び他事業者情報の管理に関する覚書」または「サービス利用契約におけるお客様情報の取扱いに関する覚書」の締結による必要な安全管理措置の約定や、選定時における委託先点検、運用時における立ち入り点検、及び委託先研修を行いました(2025年5月)。

なお、BS及び外部委託先等への立ち入り点検については、今後も年1回以上計画的に実施することとしています。

上記に加えて、ProCXは、多くのお客さま情報をクライアントからお預かりするコールセンタ事業者として、クライアントに安心・信頼をおいていただけるコールセンタ業務の適切な運営の実現に向け、以下の課題を特定し必要な取り組みを進めています。

| 課題 | 取り組み |

|---|---|

| 1. リスクマネジメントプロセスの拡大・定着 | 1. リスクの視える化 |

| 2. 内部不正リスクを考慮したシステム対処 | 2. リスク箇所の最小化 |

| 3. 内部不正リスクを考慮した業務運営ルールの形骸化防止 | 3. 監視の高度化・点検の徹底 |

| 4. 経営層の問題解決へのコミットメント | 4. 情報セキュリティ推進体制の強化 |

1. リスクの視える化

リスクマネジメント

NTT西日本グループ施策と連動し、保有全システムにおいて「リスク管理データベース」の作成を行い(2024年5月)、各システムにおける責任者の明確化、及びリスク箇所の特定と評価を実施しています。また、ProCX独自で導入したIT資産管理システムを用いて一元的なIT資産の構成管理や変更管理を進めています。

また、ProCX社コールセンタにて運営する全業務に対し、現業部門において個人情報の取扱いに関するリスクアセスメント(リスクの特定、分析及び評価)を実施すべくリスクアセスメントシートを活用しリスクの可視化を行っています(2024年4月)。

「リスク管理データベース」をもとにリスクの高いシステムから、順次、NTT西日本第2線のセキュリティ&トラスト部(以下、「西ST部」という。)と連携したシステム実査を行っています(2025年2月~)。

システム脆弱性情報を一元的に収集する体制を整えることで、よりスピーディな脆弱性対処・管理に努めています(2025年4月~)。

2. リスク箇所の最小化

リスクマネジメント

リスク最小化に向け、以下のとおり技術的・物理的対処を進めており、(1)~(4)については概ね完了※しています。

- ※クライアントの資産・仕様のシステム・ネットワークは対象外。閉域網のシステムや大規模な改良が必要なシステムについては振る舞い検知などの個別対策を実施しております。

(1) 業務用ネットワークの集約

従来はシステムごとにネットワークを構築し対策していた外部脅威について、各ネットワークを1つの網内に集約することで外部脅威にさらされるリスクを最小限のものとするとともに、近年被害が拡大状況にあるマルウェア等の高度なサイバー攻撃に対する備えとしてEDRを導入することで、早期の攻撃検知、防御及び駆除が可能となるよう対策を進めています。

(2) 未承認端末のアクセス制限

MACアドレスによる接続端末の制御を行い、利用許可されていない端末のNWへの接続防止を進めています。

(3) 監査ログの集中管理

ログ収集と点検を集中管制する目的で既に導入しているIT資産管理システムを用いて、ログの分析結果は毎月情報セキュリティ推進委員会(4 (2)で後述する)にて報告し、セキュリティリスクの早期低減と組織全体の意識向上を図っています。

(4) 統合アカウント管理

利用されているアカウントを特定し、アカウントの集中管理を実現するためのディレクトリ・システムの導入を進めています。

(5) USBメモリ利用制限

コンタクトセンタにおけるUSBメモリを利用した個人情報の取扱いについては、2024年4月をもって、クライアント指定のものを除き撤廃し、データ受け渡しデバイスを用いた運用に切り替えています。

(6) データの暗号化

更なる情報漏洩リスクの低減を図るため、(1)で記述した業務用ネットワーク内に保存されるデータについて暗号化を順次進めております。

3. 監視の高度化・点検の徹底

リスクマネジメント

内部不正及び外部脅威への監視強化に向けEDR及びUEBA導入を行い、異常行動の検知の高度化(通常では想定されない時間帯でのアクセスや禁止されたサイトへのアクセス等の自動検知等)によるお客さま情報流出の未然防止及び追跡が可能な仕組みの導入について概ね完了※しています。

- ※クライアントの資産・仕様のシステム・ネットワークは対象外。閉域網のシステムや大規模な改良が必要なシステムについては振る舞い検知などの個別対策を実施しております。

金融情報等の機微な情報を扱うスペースに全方位に監視カメラを追加設置し、情報漏洩や不適切な行為等の未然防止および証跡確認を行うこととしました(2025年3月)。

センタで運営する全業務に対し、お客さま情報の管理状況について2024年12月、2025年4月、8月、12月、2026年3月に点検を行いました。また、本点検については、今後も定期的に実施することとしております。

4. 情報セキュリティ推進体制の強化

体制強化・意識改革

(1) 危機意識の浸透及び意識改革

代表取締役社長より、多くのお客さま情報をクライアントからお預かりするコールセンタ事業者として、情報セキュリティの重要性を認識し、情報セキュリティが事業の根幹であること、一人ひとりが「自分ごと」としてお客さま情報管理の徹底に取り組むことを全社員にメッセージを発信(2024年3月、10月)するとともに、各エリアでのタウンホールミーティングを行い、社員へ直接意識醸成と意見交換を行いました(2024年4月~5月、12月、2025年11月~12月)。

とりわけ、大規模な情報漏えい事案の発生を公表した10月17日を『情報セキュリティ警鐘の日』と定め、社長から全社員に向けて情報セキュリティの重要性を再認識するためのメッセージを発信するとともに、各職場においては新たな啓発ポスターの掲示や職場ディスカッション等を行うことで風化防止に努めています。(2024年10月、2025年10月)。

(2) 情報セキュリティに関するガバナンス面の改善

情報セキュリティ対策のトータルマネジメントを行う第2線機能を専担的に担うため、セキュリティ&トラスト部(以下、「ST部」という。)を社長直結組織として新設(2024年7月)し、ST部が第2線として、第1線である現業部門が情報セキュリティに関する事項を遵守しているかをモニタリングするとともに、監督・支援するなど、リスクマネジメントプロセスの実効性の確保が担える体制に強化しました。

また、従来は、ジョブ(システム)毎に実施していた情報セキュリティ対策について、全社横断的にセキュリティポリシーを策定し、情報セキュリティシステムを設計、構築、運用及び保守する機能(情報システム担当)を新設(2024年7月)することで、技術的安全管理措置の実装強化を進めていくとともに、ST部が情報システム担当の取り組みの監視・牽制を行うことで、ST部と情報システム担当が両輪となり情報セキュリティマネジメントシステムをより有効に機能する体制としております。

さらに、2025年7月から、ST部及び情報システム担当を増員し、それぞれを本社直轄組織として現場近くに配置することで、リスクマネジメント・安全管理措置の推進体制を強化しています。

これらを推進すべく、具体的な施策の検討/展開や、リスク管理状況、点検/監査状況の報告を行う情報セキュリティ推進委員会を2024年9月より設置し、毎月2回程度定期的に委員会を開催しております。同委員会においては、経営層による対策の進捗状況の確認、新たな課題への対策議論を行っています。

加えて、第1線及び第2線に対する監督・是正権限を有する第3線として実施する内部監査結果を取締役会に直接報告する体制をとりました。これらを通じて、リスクマネジメントプロセスの在り方を見直し、より実効的に情報セキュリティに関するガバナンスを確保する組織体制を構築しています。

また、ISMS認証について、事案を公表した2023年10月に効力が一時停止となったものの、その後の取り組みにより内部不正等に対するリスクマネジメントプロセスの有効性が審査機関により確認されたことから、一次停止が解除されました(2024年4月)。その後、2026年3月にプライバシーマークを再取得しております。

(3) 情報セキュリティリスクに対する危機意識の浸透及び教育

この度の情報流出事案について、ProCXにおいて危機管理意識やエスカレーションのあり方、また委託先管理の重要性の認識に課題があったことを重く受け止め、全ての取締役、担当部⾧及び担当課⾧に対してのリスクマネジメント強化研修について、年間を通じ、継続して実施することとしております。これまで、管理者約170名に対して、委託先管理における法的責任及びリスクコントロールのあり方等に関する本件事案の発生を踏まえた研修を実施(2024年3月)し、ProCXへの転入管理者及び新任管理者に対しても同様に研修を実施しました(2024年8月、2025年2月、3月)。

さらには、業務用システム等を用いて大量の個人情報を取り扱うコールセンタ業務の特性を踏まえた専門的な研修が必要との観点から、コールセンタ業務従事者に特化した研修について、年間を通じ、継続して実施することとしており、コールセンタ業務に携わるセンタ所⾧、ジョブマネージャーやSVといった役職にある従業者及びこれらの役割を担う従業者に対して、本件事案の振り返りを含む今後の情報セキュリティ対策のあり方等について、映像教材を用いた研修を実施しました。なお、同研修は全社員に対しても実施を完了しています(2024年5月、2025年3月、9月、2026年3月)。

また、以前より、法令違反が発生した場合は、速やかに自社並びにNTT西日本の社長等幹部へ報告するルールをNTT西日本グループのビジネスリスクマネジメントマニュアルに定めておりましたが、当該事案を踏まえ、法令違反の疑いがある段階であっても、当該社長等幹部へ速やかに報告するルールをマニュアルに追加し、定期的に全社へ周知することにより、当該ルールを含めた危機管理対応手順について社内に浸透を図っています(2024年2月)。

Ⅲ. NTTビジネスソリューションズ株式会社

BSは、お客さま情報を取り扱う重要なサービスを提供する事業者として、情報セキュリティの強化を図るとともに、改めてお客さまの立場に立った組織となるため、以下の課題を特定し、必要な取り組みを進めています。

| 課題 | 取り組み |

|---|---|

| 1. リスクマネジメントプロセスの拡大・定着 | 1. リスクの視える化 |

| 2. 内部不正リスクを考慮したシステム対処 | 2. リスク箇所の最小化 |

| 3. 内部不正リスクを考慮した業務運営ルールの形骸化防止 | 3. 監視の高度化・点検の徹底 |

| 4. 経営層の問題解決へのコミットメント | 4. 情報セキュリティ推進体制の強化 |

1. リスクの視える化

技術的な対処

BS保有の全システムについて、内部不正観点リスクの把握・視える化に向け「リスク管理データベース」の作成を実施しました(2024年5月)。具体的には、お客さま情報の保有量等の把握、セキュリティリスク箇所(データダウンロード可否・網外への持出し可否・権限保有状況等の持出しリスク、USBメモリ使用制限有無・認証方式・ログ取得項目等のセキュリティ対策実施状況)の特定を行い、システムごとにセキュリティリスク状況を評価し、必要なセキュリティ対策を着実に実行しています。

さらに、外部からのサイバー攻撃等の脅威に関する項目も追加し、内容についても随時最新化を図っています。

また、この内容を自社の第2線である情報セキュリティ推進組織によるシステム実査を通じて追加修正を行うことで、精度の高いリスクの視える化を実施しています(2024年10月~継続実施)。実査については、リスク評価による優先度を踏まえ定期的かつ計画的に実施しており、判明したリスクに対しては必要な対処を講じています。

2. リスク箇所の最小化

技術的な対処

当該事案が発生したシステムについては、リスク箇所の最小化に向け、使用を許可されていない私有USBメモリ等の外部記録媒体の接続防止措置、中継サーバの設置による保守端末へのダウンロードの禁止、保守拠点における保守端末からのインターネットアクセス接続の無効化やMACアドレス認証等の導入による私有端末によるシステムへのアクセス無効化、作業者へ顧客データのダウンロード権限を与えない保守等運用形態への変更等をいち早く実施しております。

その後上記に加え、中継サーバに対し、振る舞い検知を可能とするセキュリティソリューション(EDR)や多要素認証の導入を図り、リスク箇所の更なる最小化に努めています(2024年3月)。

また、お客さま情報等を保有する全てのシステムに対し、4つの立場(利用者・特権を持つ利用者・保守ヘルプデスク・保守SE)で44項目(①持ち出し禁止/ルート制限の観点 ②トレースの観点)の点検を実施し、発見された不備事項について運用対処を含む是正対処を完了しています(2024年2月)。

さらに、USBメモリ利用アカウントの棚卸しを実施するとともに(2024年3月)、組織別のUSBメモリのアカウントの視える化を実施し、BS社全体におけるUSBメモリ利用用途の把握、分析を行いました(2024年5月)。またUSBメモリ利用用途の分析結果を踏まえて、業務プロセスの見直しによるUSBメモリの利用廃止、USBメモリを使用することなくデータの受け渡し(申請・承認)を可能とするファイル中継GWの導入等の対策を行っています(2025年1月)。また、一部のシステムでは媒体そのものにデータが残らないデータ受け渡しデバイスを導入し、USBメモリを使用しない環境を整備しています。

その他、保守端末等のデバイス管理ソリューション(MDM)の導入、システムアクセス時の多要素認証の導入、データベースの暗号化等のセキュリティ対策等についても順次導入を進めています。

加えて、顧客情報を扱う業務端末については、データを端末に残さないVDI化された運用環境に順次移行を開始しています(2025年9月)。

また、委託先に対しては、内部不正防止やサイバーインシデント対策の観点で遵守すべきルールの強化・見直しを図るとともに、お客さま情報管理に関する覚書の締結や、選定時における委託先点検、委託先への研修、及び運用時における情報管理状況の点検等を通じて、委託先管理監督の強化に努めています。

3. 監視の高度化・点検の徹底

技術的な対処

当該事案が発生したシステムについては、USB接続時に複数の管理監督者へ接続アラームメールが発出される仕組みの導入、外部記録媒体への記録が必要な際、複数の管理監督者を経由しないと実施困難な仕組みの導入、作業記録簿の記載をルール化したうえで、作業記録簿と作業ログとの突合による定期チェック等を実施しています(2023年10月)。

その他のBS保有システムについても、内部不正や外部脅威への監視強化に向け、振る舞い検知を可能とするセキュリティソリューション(EDR)の導入や作業ログの記録・保管・改ざん防止措置等、各システムのリスク度合いに応じた対策を順次導入しています。

また、作業記録簿と作業ログとの突合による定期チェックを実施しています。加えて、各職場における確実なログ自主点検の実施に向け、ログ点検簡易化ツールも活用しています。

さらに、重要情報を大量に持つシステムにおいては、各職場でのログ自主点検だけでなく、公開システムに実装しているリアルタイム監視/相関ログ分析を通じたログ監視の高度化を図っており、順次、導入システムの拡大に努めております。

4. 情報セキュリティ推進体制の強化

体制強化・教育意識改革

(1) 情報セキュリティに関するガバナンス面の改善

第1線の現場組織における強化として、当該事案発生担当に情報セキュリティを担当する要員を段階的に増員し体制強化を図っています(2024年4~7月)。

また、BSの第2線強化として、当社における情報セキュリティに関する推進者の明確化、BS独自システムへの適正な対処等の課題解決促進に向け「セキュリティ&トラスト推進室」を新たに設置しました(2024年7月)。第1線に対する支援機能の強化を目的に、人員の増強等、体制のさらなる充実を図りました(2025年7月)。

さらに、第3線の機能強化をNTT西日本の内部監査部と連携し進めており、BS独自に情報セキュリティに関する監査項目を追加し、第1線及び第2線のガバナンスが正しく機能しているか等の監査強化を図る等、BSにおける内部監査の質の拡充に努めています(2024年6月)。

加えて、具体的な施策の検討/展開や、リスク管理状況、点検/監査状況等の報告を行う「セキュリティ&トラスト推進委員会」を開催しました(2024年7月、11月、2025年3月、6月、8月、12月)。同委員会においては、経営層による対策の進捗状況の確認、サイバー攻撃のリスクを含む新たな課題への対策議論等を行い、各対処策の確実な推進を図りました。

なお、以前より、法令違反が発生した場合は、速やかに自社並びにNTT西日本の社長等幹部へ報告するルールをNTT西日本グループのビジネスリスクマネジメントマニュアルに定めておりましたが、当該事案を踏まえ、法令違反の疑いがある段階であっても、当該社長等幹部へ速やかに報告するルールをマニュアルに追加し、定期的に全社へ周知することにより、当該ルールを含めた危機管理対応手順について社内に浸透を図っています(2024年2月)。

システム開発のライフサイクルにおける各プロセス(構築前/運用時/改修・更改時/廃止時)ごとにセキュリティリスクをチェックする運用(SDLCガバナンス)や、顧客情報を扱うシステム従事者の長期配置見直しについても計画的に取り組んでおり、点検や研修等のフォロー策と合わせてガバナンス強化に努めています。

また、国際的な基準に基づく情報セキュリティマネジメントシステム(ISMS)の適切な運用を通じて、実効性と継続性のあるセキュリティガバナンスの強化にも取り組んでいます。

(2) 危機意識の浸透及び意識改革

「顧客起点」「情報セキュリティ」を経営の最重要課題とすることをトップ自らコミットし、各種情報セキュリティ強化の取り組みを全社一丸となって着実に実行すべく、社長より全社員に向けてメッセージを継続的に発信しています(2024年3月、4月、6月)。

また、BS社の全社員にて「顧客起点」「情報セキュリティ」の意義について、自ら考え、実施すべきことを明確にする目的で「タウンホールミーティング」を実施し、社員の意識醸成を図っています(2024年4月~)。

さらに、大規模な情報漏えい事案の発生を公表した10月17日を『情報セキュリティ警鐘の日』と定め、社長から全社員に向けて、情報セキュリティの重要性を再認識するためのメッセージを発信するとともに、各職場においては、新たな啓発ポスターの掲示や職場ディスカッション等を行っています(2024年10月)。

事案公表から2年の節目にあたる2025年10月には、発生要因や影響の詳細、再発防止に向けた取り組み、自分ごとの重要性などについて、あらためて社長より動画形式で社員へ伝えるなど、風化防止に努めています。

今後も、社長メッセージの発信や職場ディスカッション等の継続実施により、更なる危機意識の浸透・本件事案の風化防止を図ってまいります。

(3) 情報セキュリティリスクに対する危機意識の浸透及び教育

個人情報を取り扱う業務を担当する者に対して、NTT西日本主催の再発防止策に関する説明会にて、情報セキュリティリスクに対する危機意識の浸透を図りました(2023年12月)。また、NTT西日本と連携し、新任管理者に対して、管理者としての業務マネジメントにおいて必要な情報セキュリティ知識の習得を目的とした研修を実施しました(2024年6月、2025年6月)。

その後においても、NTT西日本と連携し、システム担当向け/セキュリティ担当向け(2024年9月、10月、12月)、システムマネジメント責任者向け(2024年9月)、経営層向け(2025年2月、3月)と、階層別に情報セキュリティに関する研修・勉強会を実施しています。

また、情報セキュリティ強化策の確実な実施に向け、更なる理解促進に向けた「情報セキュリティ強化フォローアップ研修」を実施しています(2025年2月)。また、高度化・巧妙化するサイバー脅威への対応力強化に向けた研修も実施しています。

今後も継続的な階層別研修等の実施を通じて、更なる情報セキュリティ意識の強化に努めてまいります。

今後も引き続き情報漏洩防止に向けた対応を継続してまいります。